하드웨어 인증 확인이 가상 코인과 가상 강도 행위 사이에 놓여 있던 유일한 장애물이었습니다.

안전성을 중요하게 생각하는 암호화 하드웨어 검증의 중요성을 보여주는 사례입니다. 브라질의 사이버 보안 전문가인 조헤 멘데스(Joje Mendes)는 가짜 Ledger Nano S+ 암호화폐 지갑을 위장한 정교한 하드웨어 및 소프트웨어 피싱 공격에 거의 당할 뻔했습니다. 과거의 가상 화폐 자산과 장치의 원격 운영자 사이를 가로막는 유일한 방어선은 Ledger 소프트웨어였습니다. 이 소프트웨어는 해당 장치가 합법적인 하드웨어 환경에서 실행되고 있는지 검증하는 역할을 했습니다.

CPU 스케일링과 DLSS

이 이야기는 멘데스가 중국의 '대형 마켓플레이스'에서 Ledger 장치를 주문하면서 시작되었습니다. 그는 현재 중국에 체류하는 비중국 시민 신분이었기 때문에, 해외에서 Ledger 본사로부터 직접 구매하는 것은 '복잡한 문제'를 수반한다고 판단했기 때문입니다. 장치의 가격은 정상 제품과 동일하게 보고되었으나, 멘데스는 경계심을 늦추지 않고 Nano S+가 도착하기 전 Ledger의 공식 소프트웨어를 설치했습니다.

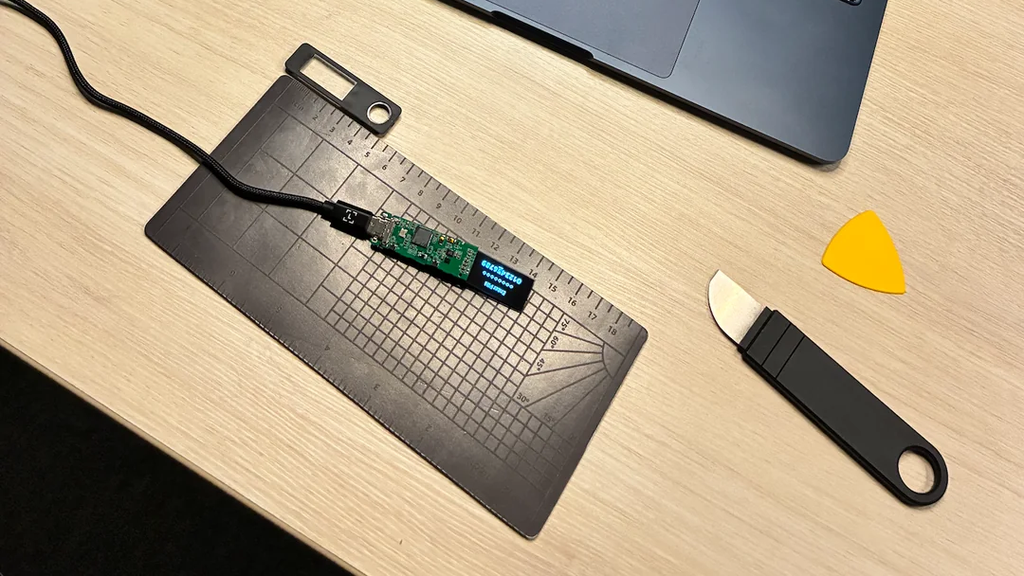

예상대로, 장치가 도착한 후 멘데스는 그것이 '명백히' 위조품임을 알아차렸고, Ledger 소프트웨어는 해당 기기가 비정품임을 경고했습니다. 전문직인 멘데스는 장치를 단순히 폐기하는 대신 분해해보기로 결정했고, 매우 정교하게 설계된 수법을 발견했습니다. 이 수법은 다른 부주의한 사용자들에게도 속일 가능성이 높았습니다.

케이스를 열어본 결과, 멘데스는 모든 칩 표식이 긁혀 나간 것을 확인했지만, 결국 중앙 장치가 ESP32-S3 시스템 온 칩(SoC)임을 식별하는 데 성공했습니다. 이 장치는 일련번호와 함께 Ledger 공장에서 출고된 'Nano S+ 7704'인 것처럼 위장된 신분 정보를 사용하고 있었습니다. 펌웨어를 검사한 결과, 멘데스는 두 개의 지갑에 대한 테스트 PIN 및 시드 구문뿐만 아니라, 데이터를 탈취하는 C2(명령 및 제어) 서버에 접속하기 위한 하드코딩된 자격 증명까지 찾아냈습니다.

장치에 Wi-Fi 및 블루투스 안테나가 달려 있어, 멘데스는 처음에 공용 Wi-Fi 환경이나 USB 키로거를 통해 데이터가 유출될 것이라고 오해했습니다. 그러나 실제로는 데이터 수집 작업을 수행하는 가짜 Ledger 앱이 작동하고 있었습니다. 이 앱은 사용자를 ledger.com의 클론 사이트와 유사한 페이지로 유도하여 악성 Android, Windows 또는 macOS 앱을 다운로드하게 만듭니다.

멘데스가 이 앱을 분해 분석한 결과, 실제로 Android 디버그 인증서로 서명되어 있었으며, 사용자가 앱을 종료하더라도 장치의 위치를 추적하고 데이터를 C2 서버로 전송하고 있음을 밝혀냈습니다. 또한, 패키지나 종이 설명서에 인쇄된 다운로드 링크 QR 코드 역시 오염되어 있었습니다. 설상가상으로, 펌웨어는 공개 키를 통해 계좌 잔액을 지속적으로 모니터링하여, 자금이 입금될 때마다 도둑들에게 '카링(ka-ching!)' 소리를 들려줄 가능성이 있었습니다.

이 전문가는 이 장치가 추가적인 보안 기능이 필요한 암호화폐 초보 사용자들을 겨냥해 판매되는 것으로 보이며, 그러한 목적에 매우 효과적일 것이라고 분석했습니다. 심지어 충분히 자지력이 떨어지는 전문가라 할지라도, 바로 ledger.com으로 접속하기보다는 박스에 인쇄된 다운로드 링크를 사용할 수 있습니다.

멘데스는 Ledger 측에 이 정교한 피싱 작전에 대해 경고했으며, 이 함정이 어디까지 이어지는지 확인하기 위해 추가 장치를 구매하겠다는 의지를 담은 업데이트를 발표했습니다. 결국, 이 모든 과정을 설정하는 데 막대한 노력이 투입되었기 때문입니다. 따라서 하드웨어 암호화폐 지갑이나 기타 보안 관련 장치를 구매할 때는 반드시 제조사 또는 공식 리셀러를 통해 구매해야 합니다.

최신 뉴스, 분석 및 리뷰를 피드에서 받아보려면 Google News에서 Tom's Hardware를 팔로우하거나, 저희를 선호 출처로 추가해 주세요.