블리핑컴퓨터가 핑거프린팅 스크립트를 독립적으로 확인했다.

Fairlinked e.V.의 보고서와 BleepingComputer가 독립적으로 확인한 바에 따르면, LinkedIn은 모든 페이지 로드 시 방문자의 브라우저에 JavaScript 지문 채취(fingerprinting) 스크립트를 주입하여, 설치된 6,236개의 Chrome 확장 프로그램에 대한 정보와 상세한 장치 원격 측정(device telemetry) 데이터를 수집하는 것으로 알려졌습니다.

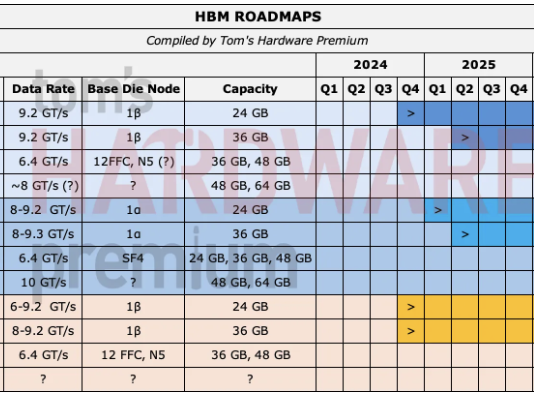

AI 가속기 로드맵

3D NAND 로드맵

BleepingComputer가 자체 테스트를 통해 검증한 이 스크립트는 또한 CPU 코어 수, 사용 가능한 메모리, 화면 해상도, 시간대, 언어 설정, 배터리 상태 등의 정보를 수집합니다. 이러한 발견 사항은 Fairlinked가 발표한 "BrowserGate" 보고서에서 처음 공개되었는데, 보고서는 해당 스크립트가 특정 확장 프로그램 ID와 연결된 파일 리소스를 접근하려는 방식을 사용한다고 주장합니다. 이는 Chromium 기반 브라우저에서 확장 프로그램 설치 여부를 감지하는 잘 알려진 기술입니다. 한 GitHub 저장소에서는 LinkedIn이 2025년경에 약 2,000개의 확장 프로그램을 검색하는 과정을 문서화했으며, 올해 2월에 작성된 별도의 저장소에서는 약 3,000개를 기록했습니다. 현재 검색 카운트는 6,236개에 달합니다.

표적화된 확장 프로그램 중 다수는 Apollo, Lusha, ZoomInfo 등 LinkedIn 서비스와 직접적으로 경쟁하는 영업 정보 제품군입니다. Fairlinked 보고서에 따르면 LinkedIn은 총 200개 이상의 경쟁 제품을 검색할 뿐만 아니라, 언어 및 문법 관련 확장 프로그램, 세무 전문가용 도구 등 LinkedIn 플랫폼과 명확한 연관성이 없는 다른 범주의 프로그램까지 점검하는 것으로 나타났습니다.

Steam 클라이언트, '오프라인'으로 설정해도 친구와 상태를 계속 공유하는 것으로 보고서 주장

레노버, 중국에 데이터 전송 의혹 부인

확장 프로그램 외에도, 이 스크립트는 CPU 클래스, 장치 메모리, 화면 치수, 시간대 오프셋, 배터리 상태, 저장 공간 용량과 같은 하드웨어 및 소프트웨어 지문 채취 데이터를 수집합니다. 이러한 데이터 포인트는 일반적으로 브라우저 지문 채취에 활용되어 고유한 장치 프로필을 구축하지만, LinkedIn 계정은 실명, 고용주, 직책 등과 연결되어 있으므로, 확장 프로그램 및 장치 데이터는 개인을 확실하게 식별할 수 있도록 역추적될 위험이 있습니다. Fairlinked 보고서는 이 데이터가 미국-이스라엘 사이버 보안 회사인 HUMAN Security로 전송된다고 주장하지만, 이 부분은 독립적으로 검증된 바는 없습니다.

LinkedIn 측은 BleepingComputer에 스캔의 목적이 데이터 스크래핑이나 서비스 약관을 위반하는 확장 프로그램을 탐지하는 것이라고 설명했습니다. LinkedIn 대변인은 BleepingComputer와의 인터뷰에서 "회원들의 개인 정보 보호와 데이터 보호, 그리고 사이트 안정성을 유지하기 위해, 우리는 회원들의 동의 없이 데이터를 스크래핑하는 확장 프로그램을 탐지합니다"라고 밝혔습니다. 이 회사는 또한 해당 데이터를 "회원에 대한 민감한 정보를 추론하는 데 사용하지 않는다"고 덧붙였습니다.

LinkedIn은 또한 해당 Fairlinked 보고서가 스크래핑으로 인해 계정이 제한된 개인에 의해 게시되었다고 전했습니다. 이 개인은 "Teamfluence"라는 브라우저 확장 프로그램과 연관되어 있으며, LinkedIn은 이 확장 프로그램이 플랫폼 약관을 위반했다고 밝혔습니다. 한편, 독일 법원은 해당 개인이 제기한 LinkedIn에 대한 임시 금지 명령 요청을 기각하며, LinkedIn이 자동화된 데이터 수집을 하는 계정을 차단할 권한이 있다고 판단했습니다.

LinkedIn이 공격적인 클라이언트 측 지문 채취를 사용하는 최초의 주요 플랫폼은 아닙니다. 2021년에는 eBay가 방문자의 장치에 대한 자동 포트 스캔을 수행하기 위해 JavaScript를 사용하는 것으로 발견되었는데, 이는 원격 액세스 소프트웨어를 탐지하기 위함이었습니다. 같은 방식의 스크립트는 이후 Citibank, TD Bank, Equifax가 운영하는 웹사이트에서도 실행되는 것으로 확인되었습니다.

Google News에서 Tom's Hardware를 팔로우하거나, 저희를 즐겨찾는 출처(preferred source)로 추가하시면 최신 뉴스, 분석 및 리뷰를 피드에서 받아보실 수 있습니다.