또한 해당 지점(위치)에서는 시스템 RAM에 대한 제어권을 확보할 수도 있습니다.

작년 저희는 GPU에서 처음 발견된 Rowhammer 공격, 일명 "GPUHammer"에 대해 다뤘으며, 이를 통해 VRAM 역시 비트 플립(bit flip)에 취약하다는 것이 입증되었습니다. 당시 기사에서는 GPUHammer가 RTX A6000의 경우 단 하나의 비트 플립만으로 AI 모델의 정확도를 80%에서 겨우 0.1%까지 떨어뜨릴 수 있는 방식에 초점을 맞췄습니다. 이후로, GPU를 경유하여 CPU에 루트 접근 권한을 획득하고 잠재적으로 시스템 전체를 손상시킬 수 있는 두 가지 새로운 Rowhammer 공격(Ars Technica 보도)이 등장했습니다.

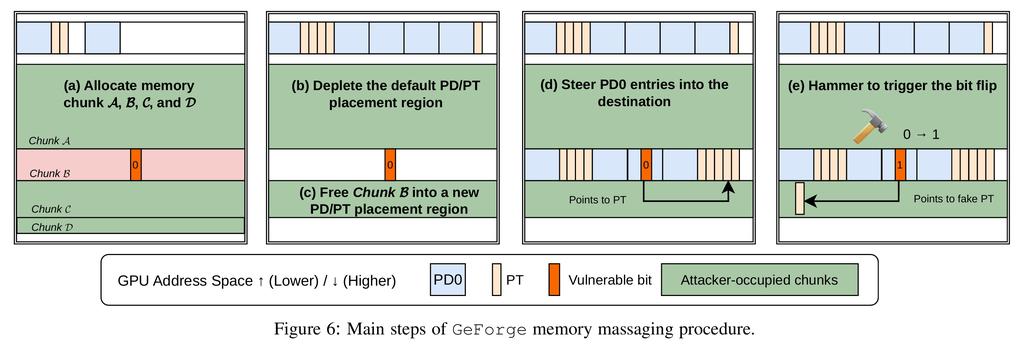

이 공격들은 gddr.fail 웹사이트에 등재된 "GDDRHammer"와 "GeForge"라는 이름입니다. 두 공격은 작동 방식이 매우 유사하며 동일한 최종 목표를 가지고 있습니다. 하지만 먼저, Rowhammer가 무엇인지 이해하는 것이 중요합니다. Rowhammer는 2014년에 메모리 행(memory row)을 지속적으로 접근함으로써 인접 행의 비트 플립을 의도적으로 유발할 수 있음이 발견되면서 시작되었습니다. 비트는 전기 전하 형태로 저장되므로, 이 행위에 전기적 간섭(electrical interference)이 발생하여 0을 1로, 또는 그 반대로 뒤집을 수 있습니다.

비트가 플립되면, 공격자는 메모리 내 더 높은 권한에 접근할 수 있는 기회가 생기며, 이를 통해 CPU가 손상될 수 있습니다. Rowhammer는 원래 DDR3 RAM에서 시작되어 DDR5나 DDR4와 같은 ECC를 지원하는 다른 시스템 메모리 유형으로 확산되면서 항상 CPU와 연관되어 왔습니다. GPU가 최초로 공격받은 것은 2025년 후반, 연구자들이 RTX A6000의 GDDR6 VRAM을 공격하면서였습니다. 이제 GDDRHammer가 이 흐름을 한 단계 발전시키고 있습니다.

가장 중요한 차이점은 기술적인 작동 방식입니다. 과거의 공격이 단지 간섭만 유도했다면, 새로운 공격들은 메모리 컨트롤러 수준에서 데이터를 변형시킵니다. 이 과정은 단순한 오류가 아니라, 실제 메모리 변조에 가깝습니다.

이러한 변조가 성공적으로 이루어지면, 운영체제 수준의 보안 경계를 우회할 수 있습니다. 이는 메모리의 핵심 데이터를 조작하여 시스템의 가장 중요한 부분에 악성 코드를 삽입할 수 있음을 의미합니다. 따라서 이 공격은 단순한 성능 저하를 넘어, 시스템 전체의 무결성을 위협합니다.

결론적으로, 이러한 공격들은 기존의 소프트웨어적 보안 메커니즘으로는 방어하기 매우 어렵습니다. 하드웨어 레벨의 이해와 방어 기술이 요구되는 영역입니다. 이러한 취약점은 지속적으로 연구되고 있으며, 이를 막기 위해서는 펌웨어 및 하드웨어 수준에서의 패치가 필수적입니다.