능동 음성 녹음 파이프라인이 탑재된 저가 원격 관리 장치.

Edit 2, 2025년 12월 17일 오전 3시 45분 PT:

Sipeed는 연구원들의 주장에 반박하기 위해 Tom's Hardware에 연락했습니다. Sipeed 측에 따르면, 마이크는 해당 제품(LicheeRV Nano)의 출시 당시 위키 페이지에 목록으로 게재되어 있었습니다. LicheeRV Nano는 해당 제품에 사용되는 개발 보드입니다. 하지만 마이크가 NanoKVM 위키 페이지 자체에 출시 당시 직접 목록화되거나 언급된 것은 아니었습니다. 대신, Sipeed는 LicheeRV Nano와 그 마이크에 대한 상세 정보를 담은 별도 문서를 링크했습니다. Sipeed는 현재 NanoKVM 위키 페이지에 마이크에 대한 직접적인 참고 자료를 추가했습니다.

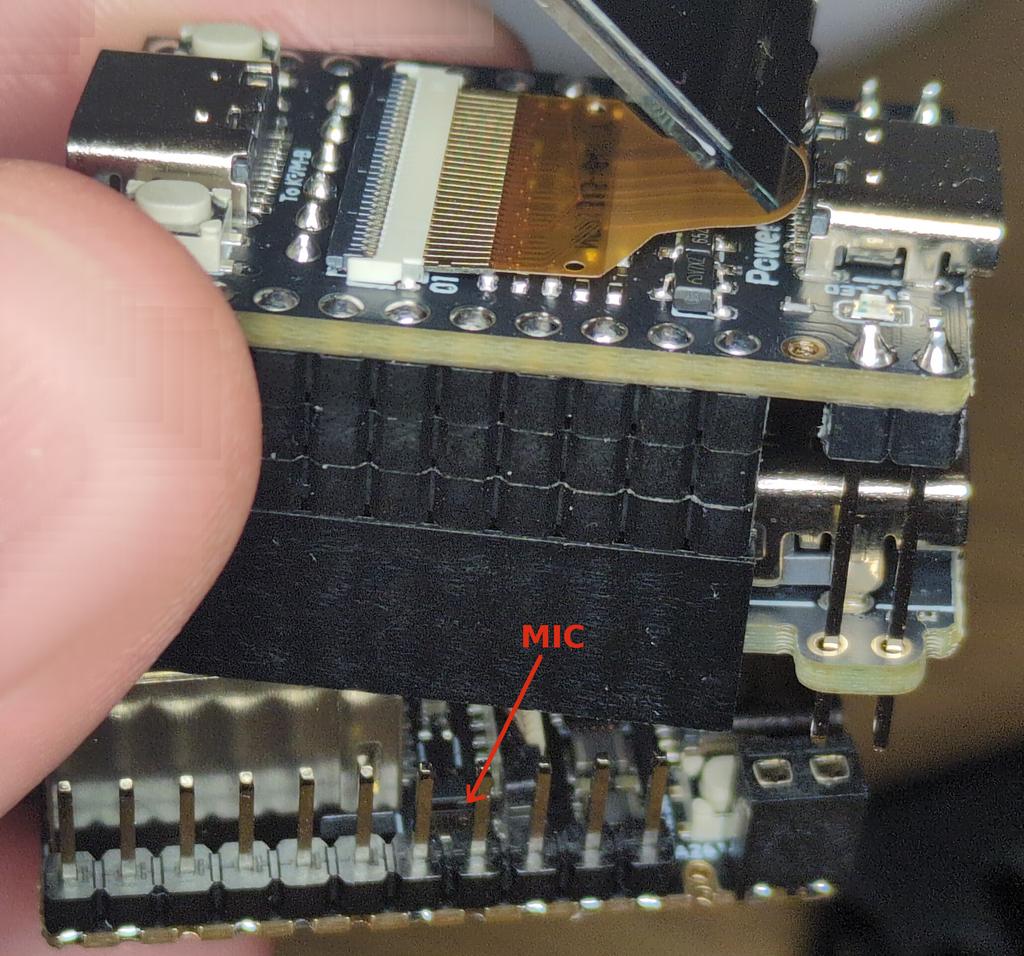

이와 관련하여, Sipeed는 마이크가 포함된 'Developer Edition' 모델의 온라인 판매 목록에 해당 내용에 대한 주석을 추가했으며, 공인 유통업체들에게도 목록 업데이트를 통지했습니다. 이 회사는 "Sipeed는 원본 판매 페이지의 텍스트 설명은 부족했으나, 제공된 고해상도 제품 이미지를 통해서는 마이크 부품이 항상 명확하게 표시되었으며, 그 존재를 고의적으로 숨긴 적은 없다"고 밝혔습니다.

또한 Sipeed는 해당 프로젝트가 단계적인 오픈 소스 접근 방식을 거쳐왔으며, 2025년 2월부터는 완전히 오픈 소스로 전환되었다고 명시했습니다. Sipeed는 커뮤니티의 보안 우려 사항을 모두 해소했다고 전했습니다. Tom's Hardware는 모든 보안 문제가 해결되었는지 독립적으로 검증할 수는 없지만, 다른 매체들을 통해 다수의 문제들이 수정된 것으로 확인되었다는 사실을 인지하고 있습니다.

신기술로 CPU의 트랜지스터 작동 모습 확인 가능 — 테라헤르츠 방사선이 칩 작동 중 데이터를 가로챌 위험성

보안 연구원, AMD 자동 업데이트 프로그램의 보안 취약점 지적: 원격 코드 실행 가능

Edit 2, 2025년 12월 8일 오후 5시 25분 PT: (보고서가 2월에 발표되었음을 반영하여 기사 수정)

지난 2월, 슬로베니아의 한 보안 연구원이 Sipeed의 NanoKVM에 대한 분석을 발표하며, 30유로에서 60유로(35달러~70달러) 상당의 원격 관리 장치에 대한 심각한 우려를 제기했습니다. 충격적이게도, 이 연구원의 분해 분석 결과 해당 장치는 일련의 보안 결함과 SSH를 통해 활성화할 수 있는 문서화되지 않은 마이크와 함께 출하된 것으로 나타났습니다. 해당 문제를 보고한 이후, 많은 문제들이 intervening months(지난 몇 달간) 동안 개선되었습니다.

작년 PiKVM의 저가형 대안으로 시장에 출시된 이 소형 RISC-V 보드는 HDMI 캡처, USB HID 에뮬레이션, 원격 전원 제어, 그리고 연결된 PC에 대한 브라우저 기반 접근 기능을 제공합니다. 특히 타겟 장치에 추가 소프트웨어가 필요 없고 BIOS부터 OS 설치 단계까지 작동할 수 있다는 점에서 IT 환경에서 점차 사용이 늘어나고 있습니다.

이 연구원에 따르면, 해당 장치의 소프트웨어 스택은 부팅되는 순간부터 취약점을 드러냅니다. 초기 제품들은 사전 설정된 비밀번호와 무방비한 SSH 접근을 가지고 있었는데, 이는 연구원이 Sipeed에 보고하여 회사가 나중에 수정한 사안입니다. 웹 인터페이스는 여전히 CSRF 방어(Cross-Site Request Forgery)나 활성 세션을 무효화하는 기본적인 보호 장치가 부족합니다.

더 심각한 문제는, 브라우저에서 로그인 비밀번호를 보호하는 암호화 키가 모든 장치에 걸쳐 하드 코딩되어 동일하다는 점입니다. 연구원은 이 문제를 개발자들에게 '여러 차례' 설명해야만 인지시킨 것으로 전했습니다.

NanoKVM의 네트워크 동작 역시 추가적인 의문을 제기합니다. 이 장치는 기본적으로 DNS 쿼리를 중국 서버를 경유하여 라우팅하며, 업데이트나 폐쇄형 소스 바이너리 구성 요소를 가져오기 위해 Sipeed 인프라에 주기적인 연결을 합니다. 이 구성 요소를 검증하는 키는 장치에 평문(plain text)으로 저장되어 있었고, 다운로드된 펌웨어에 대한 무결성 검사가 부재했습니다.

기반 리눅스 이미지는 일반적인 관리 도구들이 배제된 매우 간소화된 형태였으나, 패킷 검사 및 무선 테스트와 주로 관련된 유틸리티인 tcpdump와 aircrack까지 포함되어 있어, 특권 네트워크에 배치되는 양산 하드웨어의 용도와는 거리가 있었습니다.

이러한 문제점들, 특히 미세한 표면 실장 마이크로가 발견된 점을 종합할 때, 사용자들은 이 장치의 실제 의도에 대해 의구심을 품지 않을 수 없습니다. 연구원은 이 마이크가 제품 자료에 문서화되어 있지는 않지만, 운영체제에 amixer나 arecord와 같은 ALSA 도구가 포함되어 있어 즉시 작동시킬 수 있다고 지적합니다. 또한, 여전히 많은 배치된 장치에서 기본 SSH 인증 정보(credential)가 남아 있다는 점을 이용하여 연구원은 최소한의 노력만으로 오디오를 녹음하고 유출(exfiltrated)할 수 있음을 시연했으며, 실시간 오디오 스트리밍은 간단한 스크립트 작성만으로도 가능합니다.

다행히 NanoKVM이 명목상 오픈 소스이기 때문에, 커뮤니티 멤버들이 Debian을 거쳐 Ubuntu 등 대체 리눅스 배포판을 포팅하기 시작했습니다. 기기를 재플래싱(Reflashing)하려면 케이스를 열고 내부 마이크로SD 카드에 기록해야 하지만, 초기 버전에서는 어려움이 있었습니다. 그러나 커뮤니티의 도움으로 문제를 해결할 수 있었습니다.

커뮤니티의 도움으로 문제를 해결할 수 있었습니다.

마지막으로, 일부 사용자는 제품의 전반적인 신뢰성 부족을 언급하며, 이를 제품의 큰 약점으로 지적했습니다. 개발팀은 이러한 피드백을 바탕으로 향후 버전에서 제품의 견고성을 강화할 계획이라고 언급했습니다.