새 보고서가 500개가 넘는 무기화된 SVG를 콜롬비아 정부 포털을 사칭한 피싱 캠페인과 연결했다.

확장 가능한 벡터 그래픽(SVG) 파일은 어떤 해상도에서도 렌더링되는 가벼운 XML 기반 이미지 파일입니다. 원래는 무해하지만, 활성 코드를 포함할 수도 있어 해커들이 이를 은밀하게 악성 코드를 유포하는 수단으로 점점 더 많이 활용하고 있는 추세입니다.

VirusTotal의 새로운 보고서는 이러한 수법이 얼마나 진화했는지 보여주며, 악성 SVG를 이용해 악성 코드를 유포하고, 정부 기관을 사칭하며, 안티바이러스 탐지를 완벽하게 회피한 캠페인을 밝혀냈습니다.

탐지되지 않았던 피싱 SVG 44건

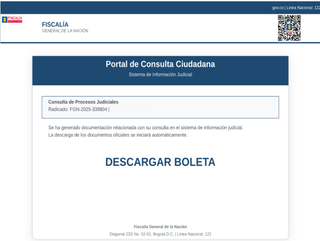

Google 소유의 스캐닝 플랫폼인 VirusTotal은 9월 4일에 발표한 보고서에서, 자체 Code Insight 시스템을 통해 콜롬비아 사법 시스템에서 온 법률 통지처럼 위장한 SVG 파일을 탐지했다고 밝혔습니다.

비공식 7-zip.com 웹사이트, 일주일간 악성 다운로드 제공 — 감염된 PC가 프록시 봇넷으로 강제 전이

해당 파일을 열면, 가짜 진행 표시줄과 다운로드 버튼 등이 포함된 사실적인 웹 포털이 브라우저 내에서 렌더링되었습니다. 사용자가 이 버튼을 누르면, 서명된 Comodo Dragon 브라우저 실행 파일과 악성 .dll 파일이 포함된 악성 ZIP 아카이브가 전달되었습니다. 이 실행 파일(.exe)이 실행될 경우, 악성 DLL 파일이 사이드로드(sideload)되어 시스템에 추가 악성코드를 설치하게 됩니다.

이 공격은 SVG가 임베디드 HTML과 JavaScript를 지원한다는, 알려져 있으나 간과되기 쉬운 특징을 악용한 것입니다. 이는 SVG가 이메일에 첨부되거나 클라우드 스토리지에 호스팅될 때조차 미니 웹페이지—또는 이 사례처럼 완전한 피싱 키트—처럼 활용될 수 있음을 의미합니다. VirusTotal의 소급 스캔 결과, 동일 캠페인과 연결된 523개의 SVG 파일이 추적되었으며, 이 중 44개는 제출 당시 어떠한 안티바이러스 엔진으로도 탐지되지 않은 것으로 나타났습니다.

VirusTotal의 조사에 따르면, 이 SVG들의 소스 코드에는 코드 난독화 기법과 "엔트로피를 높이고 정적 탐지를 우회하기 위한 대량의 더미(쓰레기) 코드"가 포함되어 있었습니다.

고립된 사례가 아닙니다

올해 초, IBM X-Force는 은행과 보험사를 목표로 하는 SVG 피싱 캠페인을 문서화했으며, Cloudflare의 Cloudforce One 위협팀은 리디렉터 역할이나 완전히 인코딩된 자격 증명 수집기 역할을 하는 SVG의 급증을 추적해 왔습니다. 한편, Sophos와 같은 보안 벤더들 역시 필터를 우회하는 SVG 페이로드를 발견한 후 새로운 탐지 규칙을 출시했습니다.

한편, Microsoft는 Outlook for the web과 새로운 Outlook for Windows에서 인라인 SVG 렌더링 지원을 단계적으로 폐지하고 있습니다. 이 기능들은 더 이상 표시되지 않으며, 사용자들은 원래 표시되어야 할 자리에 공백만을 보게 될 것입니다. 이는 메시지 본문에 활성 콘텐츠를 몰래 삽입하려는 모든 공격자에게 강력한 전달 벡터를 차단하는 효과를 가져왔습니다.

현재 사용자들은 알 수 없는 SVG 파일에 대해서는 다른 모든 알 수 없는 파일과 동일한 수준의 주의를 기울여야 합니다.

최신 뉴스, 분석 및 리뷰를 피드에서 받고 싶으시다면 Tom's Hardware를 Google News에서 팔로우하거나 즐겨찾기 소스로 추가하여 최신 정보를 받아보세요. 팔로우 버튼을 클릭하는 것을 잊지 마십시오!

[출처:] https://www.tomshardware.com/software/security-software/hackers-hide-malware-in-svg-files